W większości firm komputery służbowe są prekonfigurowane. To oznacza, że pracodawca instaluje konieczne oprogramowanie monitorujące oraz łączy komputer z usługami zarządzania, zanim jeszcze pracownik dostanie urządzenie. Pracodawca w dowolnej chwili, nawet wtedy, gdy komputer jest wyłączony, może uzyskać dostęp do danych przechowywanych na dysku, zmienić konfigurację urządzenia czy nawet wykonać ponowną instalację systemu operacyjnego.

Czego nie powinno się robić na komputerze służbowym?

Komputer w pracy - 101

Czy możemy używać komputera służbowego w celach prywatnych? Odpowiedź na to pytanie nie jest jednoznaczna. Najlepiej czerpać wiedzę na ten temat od swojego pracodawcy. Polityka zarządzania sprzętem firmowym może się różnić w poszczególnych przedsiębiorstwach.

Technologiczne możliwości pracodawcy - na komputerze

Ważne: Popularną praktyką jest np. monitorowanie częstotliwości korzystania z myszki oraz klawiatury, aby upewnić się, że osoba pracująca zdalnie, faktycznie świadczy pracę w wyznaczonym czasie.

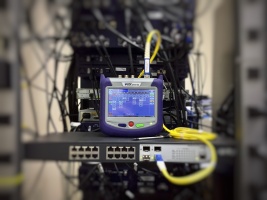

Technologiczne możliwości pracodawcy - w sieci

Bardzo często spotykanym rozwiązaniem jest także podłączenie urządzeń do serwerów VPN. To pozwala na zdalny dostęp do wewnętrznej sieci pracodawcy i uzyskiwanie z jej poziomu dostępu do zasobów. Ruch sieciowy może być zatem dowolnie filtrowany i monitorowany.

Ale przecież chroni nas szyfrowanie!

Tak… i nie. Kłódka przy linkach w przeglądarkach internetowych stała się synonimem braku możliwości odczytania komunikacji. Jak wcześniej wspomniałem, pracodawca ma możliwość konfiguracji naszego urządzenia. Może on sam wystawić certyfikat szyfrujący, zainstalować go na naszym urządzeniu i zapewniać bezpieczeństwo między komputerem, a firmową infrastrukturą sieciową. Dopiero stamtąd komunikacja jest przekazywana do np. dostawcy usług e-mail.

Czyli pracodawca może czytać prywatne maile?

Technicznie rzecz biorąc, może wejść w ich posiadanie, ale prawo zabrania mu zapoznawania się z ich treścią. Podobne zasady dotyczą innych prywatnych plików zapisanych na komputerze .

Kiedy i w jakim zakresie monitorowanie jest legalne?

-

Kiedy pracodawca informuje o tym pracowników.

-

Monitoring nie może naruszać tajemnicy korespondencji i prawa do prywatności.

-

Monitoring nie może naruszać innych dóbr osobistych pracownika.

Co na to przepisy?

Kwestie kontroli elektronicznej są uregulowane w Kodeksie pracy. Art. 223 kp określa przesłanki stosowania kontroli poczty elektronicznej przez pracodawcę. Aby mógł skorzystać z takiego rozwiązania, powinno być ono niezbędne do zapewnienia:

a) organizacji pracy umożliwiającej pełne wykorzystanie czasu pracy

b) właściwego użytkowania udostępnionych pracownikowi narzędzi pracy.

Choć przepis dotyczy sprawdzania poczty służbowej, to ustawodawca umożliwił sięgnięcie również po inne formy monitoringu, jeśli mają realizować wskazane wcześniej cele.

To regulamin pracy bądź układ zbiorowy pracy powinien zawierać zasady stosowania monitoringu, w tym jego cel i zakres. Jeśli u pracodawcy nie tworzy się takich regulacji - zasady kontroli powinien określić w obwieszczeniu.

Ważne: Pracownik musi być poinformowany o zastosowaniu monitoringu co najmniej dwa tygodnie przed jego uruchomieniem.

***

Przede wszystkim należy jednak pamiętać, że najbezpieczniej jest korzystać z dostarczonych przez pracodawcę urządzeń w zakresie na jaki pozwala wewnętrzna polityka firmy. Ogranicza to możliwości wycieku naszych prywatnych informacji i pozwala uchronić się przed przykrymi rozmowami z przełożonym.

Zobacz także: Kontrola pracownika zdalnego w jego własnym domu